TOR (The Onion Router) ist ein freies Software-Projekt, das es Nutzern ermöglicht, sicher und anonym im Internet zu surfen. Wenn vom Dark Web gesprochen wird, ist in der Regel damit das TOR-Netzwerk sowie die .onion-Seiten und die darin gehosteten Inhalte, gemeint. Es wurde ursprünglich von der US-Regierung entwickelt, um Mitarbeitern außerhalb der USA eine sichere Möglichkeit zu geben, um auf Regierungsnetze zuzugreifen. Heute wird es von Millionen von Menschen auf der ganzen Welt genutzt, um ihre Privatsphäre im Internet zu schützen.

Wie funktioniert TOR?

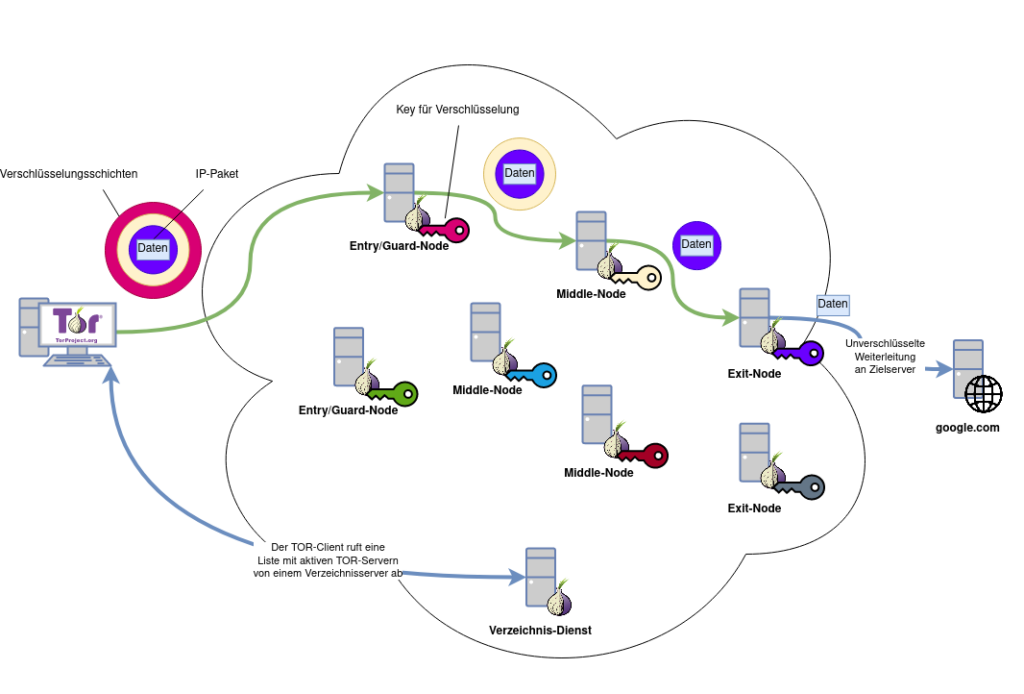

Die TOR verwendet das ‚Onion Routing‘, um die Anonymität zu gewährleisten. ‚Onion‘ (deutsch, ‚Zwibel‘) bezieht sich auf die Verschlüsselungsschichten, die die Daten (IP-Pakete) schützen, während sie durch das Netzwerk geleitet (geroutet) werden. Jeder Router (oder Knoten/Relay) „schält“ eine Schicht der Verschlüsselung ab (englisch, „Peeling the Onion“/deutsch, „die Zwiebel schälen“), bis die Daten schließlich an ihr Ziel weitergeleitet werden können. Es gibt drei Arten von TOR-Knoten:

- Entry-Nodes (auch bekannt als Guard-Nodes)

- Middle-Nodes

- Exit-Nodes

Der Tor-Browser verbindet sich zunächst zufällig mit einem öffentlich bekannten Entry-Node. Dann werden die Daten durch eine Reihe von Middle-Nodes geleitet, per Default 3, und schichtweise entschlüsselt, wobei jeder Knoten nur die Identität des vorhergehenden und nachfolgenden Knotens kennt. Sobald die letzte Schicht der Verschlüsselung entfernt ist, verlassen die entschlüsselten Daten das Tor-Netzwerk zum eigentlichen Zielserver über einen Exit-Node.

Die TOR-Nodes sind über die ganze Welt verteilt und bilden ein eigenes Netzwerk (Fachleute sagen dazu ‚ein Overlay Netzwerk‘, da es das öffentliche Netzwerk nutzt und darauf ein Netzwerk mit einer anderen Topologie aufbaut).

Zusammenfassung der Geschichte von TOR

- 2002: Das TOR-Projekt wird von der US Navy gestartet.

- 2004: Das TOR-Projekt wird als nicht-kommerzielles Open-Source-Projekt freigegeben und von der Electronic Frontier Foundation unterstützt.

- 2006: Der TOR Browser wird veröffentlicht, ein modifizierter Firefox-Browser mit integrierter TOR-Software.

- 2008: Die TOR-Stiftung wird gegründet, um das TOR-Projekt zu unterstützen und zu fördern.

- 2010: Über einer Million Nutzer weltweit.

- 2013: Mehr als 2,5 Millionen Nutzer weltweit.

- 2020: Mehr als 4 Millionen Nutzer weltweit.

Wie kann ich TOR nutzen?

- TOR Browser: Die einfachste Möglichkeit ist der TOR Browser. Der TOR Browser ist ein modifizierter Firefox, in dem die TOR-Software integriert ist.

- IOS: Es gibt derzeit keine offizielle Version des TOR Browsers für iOS-Geräte. Es gibt jedoch andere Apps, wie z.B. den Onion Browser.

- Torify: Das Tool „Torify“ ermöglicht es, bestimmte Anwendungen über das TOR-Netzwerk zu leiten, ohne den gesamten Internetverkehr umleiten zu müssen.

- Tor2web: Ein Dienst, der es Nutzern ermöglicht, auf „Onion Sites“ (versteckte Websites, die über das Tor-Netzwerk erreichbar sind) zuzugreifen, ohne das Tor-Netzwerk selbst nutzen zu müssen. Er agiert als Proxy und leitet die Verbindung zwischen dem Nutzer und der Onion Site über das Tor-Netzwerk. Obwohl die Nutzung von Tor2web es Nutzern erlaubt, Onion Sites zu besuchen, ohne Tor selbst zu installieren, geht die Anonymität gegenüber Tor2web verloren.

- Eigenen Proxy: Sie können natürlich auch einen eigenen Proxy-Server einrichten, der den Datenverkehr über das TOR-Netzwerk leitet. Diese Option bietet nicht nur mehr Kontrolle über die Konfiguration, sondern ermöglicht auch spannende Konfigurationen durch Policy-based Routing (PBR) und ähnliche Technologien.

Hier finden Sie eine Anleitung, wie Sie Tor und Privoxy auf einem Raspberry Pi installieren und konfigurieren können: https://www.sixkiller.org/giga/rasberry-pi-2/anleitung-tor-und-privoxy-auf-raspberry-pi-installieren/

Wie komme ich jetzt ins Dark Web?

Wenn man vom „Dark Web“ spricht, bezieht man sich auf den Teil des Internets, der über das Tor-Netzwerk zugänglich ist, sogenannte »Onion Sites«, die mit der TLD ».onion« enden.

Wo finde ich Links zu .onien-Seiten?

- The Hidden Wiki: Eine umfassende Liste von .onion-Sites und Links zu verschiedenen Kategorien.

- TorLinks: Eine Liste von Links zu verschiedenen .onion-Sites, sortiert nach Kategorien wie z.B. soziale Netzwerke, Foren, E-Mail-Dienste und vieles mehr.

Parazite(Archiv): War eine Plattform für künstlerische Projekte, die im Dark Web stattfinden. Die Webseite enthielt eine Liste von .onion-Sites, die künstlerische Inhalte enthalten, und bietet Nutzern die Möglichkeit, ihre eigenen Projekte zu veröffentlichen.

Hier sind ein paar Beispiele von .onion-Sites, die auf The Hidden Wiki aufgelistet sind:

- Facebook (https://www.facebookcorewwwi.onion/): Nutzer können hier wie gewohnt Facebook nutzen, während ihr Datenverkehr über das TOR-Netzwerk geleitet wird (z.B. um staatliche Zensur zu umgehen)

- ProtonMail (https://protonirockerxow.onion/): Nutzer können sich hier anmelden und verschlüsselte E-Mails senden und empfangen.

- Riseup (https://njalqlrpzgwwhpjn.onion/): Ein weiterer E-Mail-Dienst, der sich an Aktivisten, Organisatoren und andere Menschen richtet, die sich für soziale Gerechtigkeit engagieren.

Links

- Die offizielle TOR-Website: https://www.torproject.org/

- Wikipedia: TOR-Netzwerk: https://de.wikipedia.org/wiki/Tor_(Netzwerk)

- Eine Einführung in das TOR-Netzwerk von Electronic Frontier Foundation: https://www.eff.org/de/pages/tor-and-https

- Die offizielle Download-Seite des TOR-Browsers: https://www.torproject.org/download/

- TOR-Browsers im Google Play Store: https://play.google.com/store/apps/details?id=org.torproject.torbrowser_alpha&hl=de

- Onion Browser im Apple App Store für iOS-Geräte: https://apps.apple.com/de/app/onion-browser/id519296448

- Eine Anleitung zum Einrichten und Verwenden von Torify: https://trac.torproject.org/projects/tor/wiki/doc/torifyHOWTO/

- Die offizielle Tor2web-Webseite: https://www.tor2web.org/

- Anleitung zur Installation von Tor und Privoxy auf einem Raspberry Pi: https://www.sixkiller.org/giga/rasberry-pi-2/anleitung-tor-und-privoxy-auf-raspberry-pi-installieren/

- Eine Zusammenfassung von häufig gestellten Fragen zu TOR: https://www.torproject.org/docs/faq

- Die offizielle TheHiddenWiki.org-Webseite: https://thehiddenwiki.org/

- TorLinks-Webseite: http://torlinks.biz/

- Parazite-Webseite: http://parazite.nn.fi/ (Archiv: https://archive.md/parazite.nn.fi)

- Erklärung ‚Darknet und Deep Web – wir bringen Licht ins Dunkle‘ des BSI: https://www.bsi.bund.de/DE/Themen/Verbraucherinnen-und-Verbraucher/Informationen-und-Empfehlungen/Darknet-und-Deep-Web/darknet-und-deep-web_node.html

Thanks for the post